باج افزار WannaCrypt و راه های مقابله با آن

باج افزاری با نام Wanna در حال حاضر 74 کشور را در سراسر جهان با بیش از 45000 حمله ی خود درگیر کرده است. از جمله قربانیان اصلی این باج افزار چندین بیمارستان در سراسر کشور بریتانیا و بزرگترین شرکت مخابراتی تلفنی اسپانیا به نام تلفنیکا بوده است. به عبارتی بریتانیا و اسپانیا جزء اولین کشورهایی بودند که رسما به عنوان قربانیان این حملات شناسایی شده اند.

متاسفانه همچنان تعداد آلودگی توسط این باج افزار در سراسر جهان در حال رشد سریعی است. برخی از کشورهایی که طعمه ی Wanna شده اند؛ بریتانیا، اسپانیا، روسیه، تایوان، هند و اوکراین می باشند.

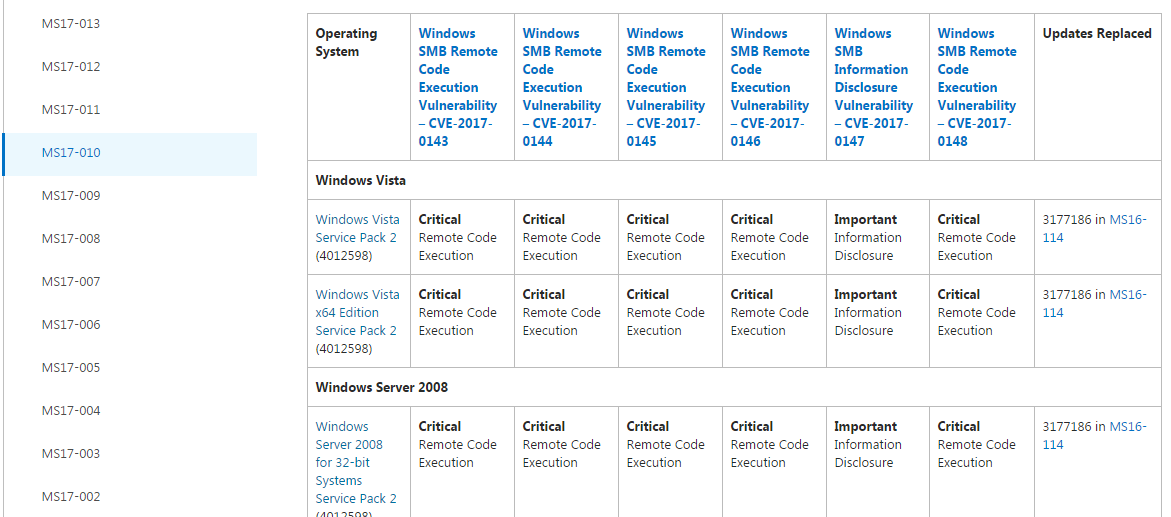

کارشناسان امنیتی می گویند حمله ی این باج افزار با استفاده از آسیب پذیری های حیاتی بوده که توسط مایکروسافت در 14 مارچ (MS17-010) پچ شده است.

تمرکز اصلی این بدافزار روی سیستمهای کامپیوتری فعال در سرویسهای متعلق به بخشهای بهداشتی (بیمارستانها، مراکزدرمانی و …) از جمله در انگلستان است که بسیاری از بیمارستانها را دچار مشکل کرده است.

گاردین اشاره کرده است که با توجه به حملات گسترده ای که در بریتانیا انجام شده، نظام بهداشت و درمان بریتانیا از مردم خواسته است که با پزشکان خود تماس نگیرند و در این حین مسئولان مجبور شدهاند آمبولانسها را به بیمارستانهایی هدایت کنند که هدف حمله قرار نگرفتهاند.

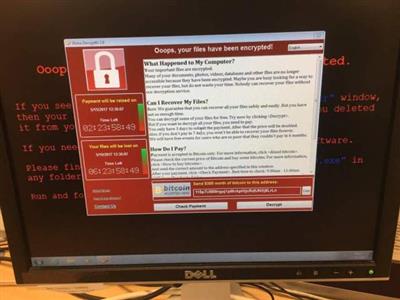

باج افزار WannaCrypt

درحالی که مایکروسافت در حال حاضر بیشتر آسیبپذیریهای اکسپلویت شده را در سیستمعاملهای ویندوز پچ کرده است، آسیبپذیریهایی که پچ نشدهاند نسبت به اکسپلویت های نظیر EternalBlue، EternalChampion، EternalSynergy، EternalRomance، EmeraldThread و EducatedScholar آسیبپذیر هستند.

حال اکسپلویت ETERNALBLUE در اینترنت ابتدا توسط Shadowbrokers در 14 آوریل ظاهر شد. اگرچه مایکروسافت در همان زمان پچ آن را صادر کرد، اما بسیاری از کمپانی ها تا به امروز آن را نصب نکرده اند .

به گفته ی لابراتوار کسپرسکی شیوه ی عملکرد این باج افزار به گونه ای است که ، WannaCry از طریق یک SMBv2 کدهای مخرب خود را از راه دور در ویندوز مایکروسافت اجرا و سپس آن ها را با پسوند "WCRY " رمزنگاری می کند و ابزاری برای رمزگشایی در اختیار قربانی قرار می دهد و به ازای رمزگشایی فایل های رمزنگاری شده درخواست باج با واحد پول بیت کوین می کند. نرخ باج آن ها برای این حمله 600$ می باشد و این ابزار رمزگشا به چندین زبان زنده ی دنیا ترجمه شده است.

توصیه هایی برای کاهش خطرات احتمالی:

• از فعال بودن آنتی ویروس بر روی تمامی کلاینت ها و سرور ها اطمینان حاصل کنید.

• پچ رسمی (MS17-010) مایکروسافت را که توسط آلودگی SMB در این حمله مورد استفاده قرار میگیرد را بر روی سیستم ها نصب نمائید:

• تمام کلاینت ها و سرورهای موجود در سازمان اسکن نمائید.

منبع: دوران